Introducción

En la ingeniería de infraestructura, existe el mito de que necesitas hardware de última generación para construir un entorno de laboratorio robusto. Sin embargo, reutilizar hardware antiguo es una excelente práctica para dominar la virtualización bare-metal y validar arquitecturas híbridas (como integraciones con Microsoft Azure Arc o escenarios de migración) antes de llevar tus cargas de trabajo definitivamente a la nube.

Este artículo documenta el proceso estricto para transformar una PC obsoleta del 2012 en un hipervisor eficiente, seguro y optimizado energéticamente utilizando Proxmox VE. Resolveremos el problema del alto consumo eléctrico y la falta de recursos dedicados, dándole una segunda vida a tu hardware para que funcione como un auténtico servidor empresarial 24/7.

Prepárate para ensuciarte las manos y llevar tu homelab al siguiente nivel.

Requisitos Previos

Antes de comenzar con el despliegue de Proxmox VE, asegúrate de contar con las siguientes herramientas y componentes:

- Sistema Operativo Base (Estación de trabajo): SIEMPRE trabajaremos desde un entorno basado en Ubuntu (recomendado Ubuntu 24.04 LTS) para gestionar las conexiones SSH y preparar los medios de instalación.

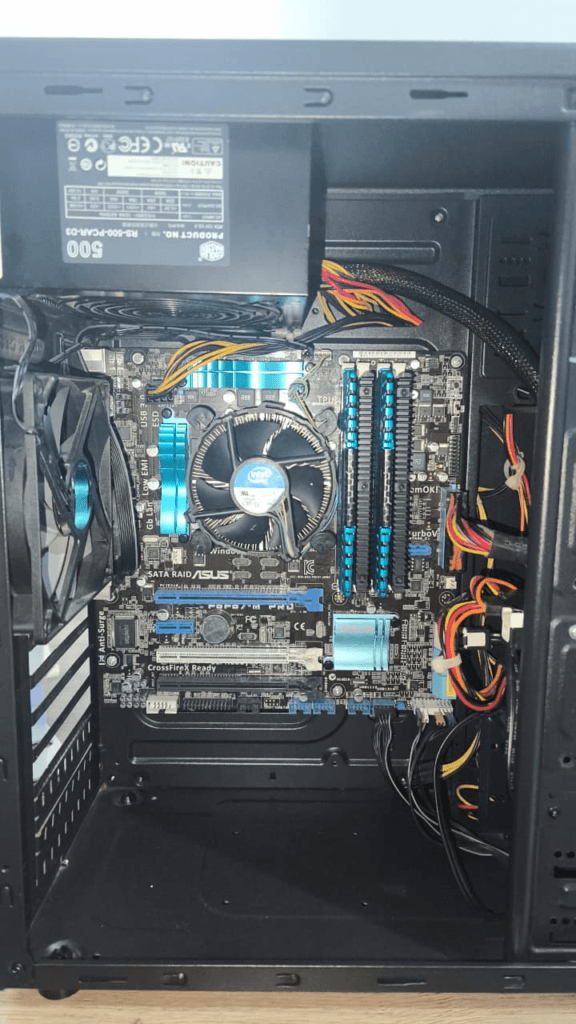

- Hardware Legacy (El futuro servidor): Un equipo antiguo. Para esta guía usamos un Intel Core i5 2500K, 16 GB de RAM DDR3 y un SSD Kingston de 240GB.

- Memoria USB: Con una capacidad mínima de 4GB.

- Software de Flasheo: BalenaEtcher (recomendado en Ubuntu) o Rufus.

- Conexión de Red: Un cable de red Ethernet conectado directamente a tu router o switch principal.

Paso a Paso del Ejercicio

Auditoría de Hardware Base

Para este proyecto, partimos de una configuración que ofrece los recursos exactos para virtualizar y desplegar contenedores sin sufrir cuellos de botella de memoria.

- Motherboard: Asus P8P67-M PRO

- CPU: Intel Core i5 2500K (4 núcleos)

- RAM: Corsair 16 GB DDR3

- Almacenamiento: Kingston SSD 240GB (Fundamental para operaciones de I/O eficientes)

- Gráfica: Nvidia GeForce GT 710 (Bajo consumo, solo para salida de video de diagnóstico)

Nota de Arquitectura: Originalmente, el equipo contaba con una Nvidia GTX 550 Ti. Fue extraída físicamente como primera medida, ya que en un servidor administrado por SSH, una GPU de 116W es un “vampiro eléctrico” y representa peso muerto.

Fase de Preparación: Hardening Lógico y Térmico (BIOS)

Un hipervisor requiere que la placa base deje de comportarse como una PC de escritorio y asuma un rol de servidor. Accede a la BIOS (Modo Avanzado) y aplica esta configuración:

- Habilitar Virtualización: Ve a Advanced > CPU Configuration y habilita Intel Virtualization Technology (VT-x). Esto es obligatorio para que Proxmox pueda crear máquinas virtuales aisladas.

- Optimización Energética (C-States): Habilita Enhanced Intel SpeedStep Technology (EIST), y activa CPU C1E, CPU C3 Report y CPU C6 Report. ¿Por qué? Esto permite al CPU reducir su frecuencia y entrar en estados de letargo, bajando el consumo a unos eficientes ~15W-20W en reposo.

- Reducción de Superficie de Ataque y Liberación de IRQs: En Advanced > Onboard Devices Configuration, deshabilita el HD Audio Controller, puertos Firewire y controladores de almacenamiento no utilizados. (¡Importante! No deshabilites el controlador LAN).

- Resiliencia y Automatización: Configura Restore AC Power Loss en Power On (para auto-encendido tras cortes de luz) y habilita Power On By PCI/PCIe (para soporte de Wake-on-LAN).

Creación del Medio de Instalación

- Descarga la imagen ISO oficial de Proxmox VE 8.x.

- Utiliza BalenaEtcher desde tu entorno Ubuntu para flashear la ISO en la memoria USB.

- Inserta la USB en el servidor, ponla como prioridad número 1 de arranque en la BIOS e inicia el equipo.

Documentación oficial de descargas de Proxmox VE

https://www.proxmox.com/en/downloads

Fase de Instalación: Despliegue del Hipervisor

Una vez que arranques desde la USB, el proceso de instalación definirá los cimientos lógicos de tu servidor:

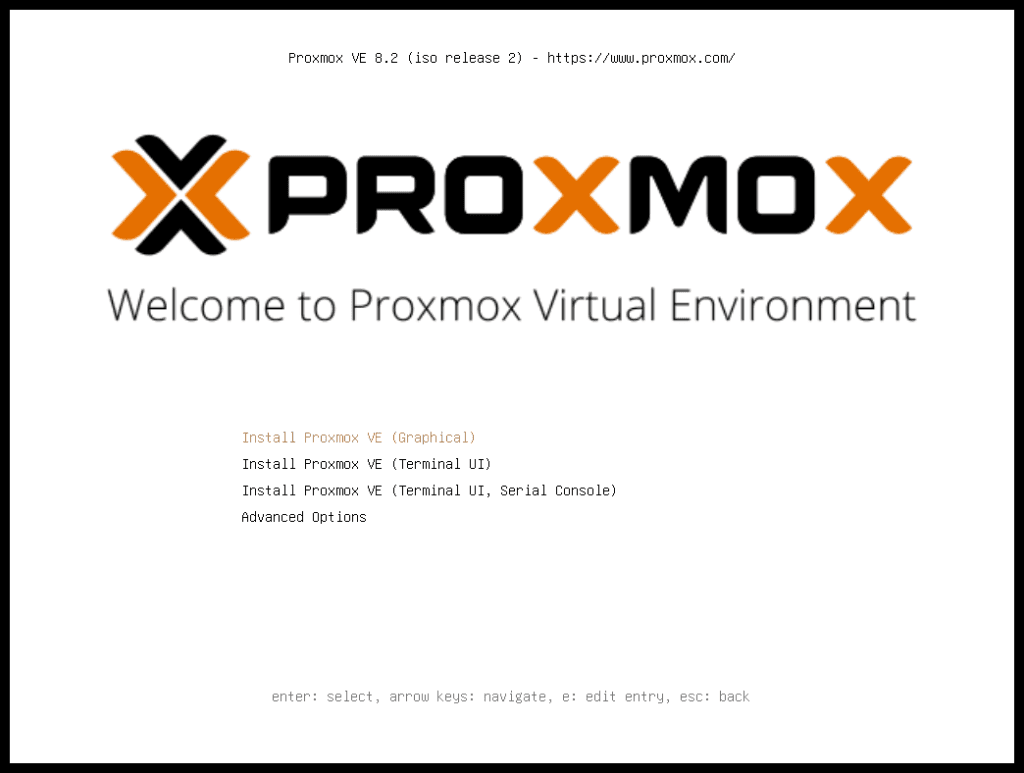

- Arranque del Instalador: Selecciona

Install Proxmox VE (Graphical)y presiona Enter. - Acuerdo de Licencia: Acepta el EULA.

- Selección de Almacenamiento: Selecciona tu disco de estado sólido (SSD).

- Nota de Arquitectura: Para un despliegue de un solo disco, selecciona el sistema de archivos ext4. No elijas ZFS; este sistema avanzado requiere múltiples discos para redundancia y consume un mínimo de 2GB a 4GB de RAM solo para su caché (ARC), lo cual es un desperdicio en nuestro entorno de 16GB.

- Localización: Configura tu país y zona horaria. Esto es crítico para la correcta sincronización de logs y ejecución de cron jobs.

- Credenciales: Establece una contraseña criptográficamente robusta para el usuario

rooty un correo real (Proxmox lo usará para enviarte alertas críticas de fallos o copias de seguridad).

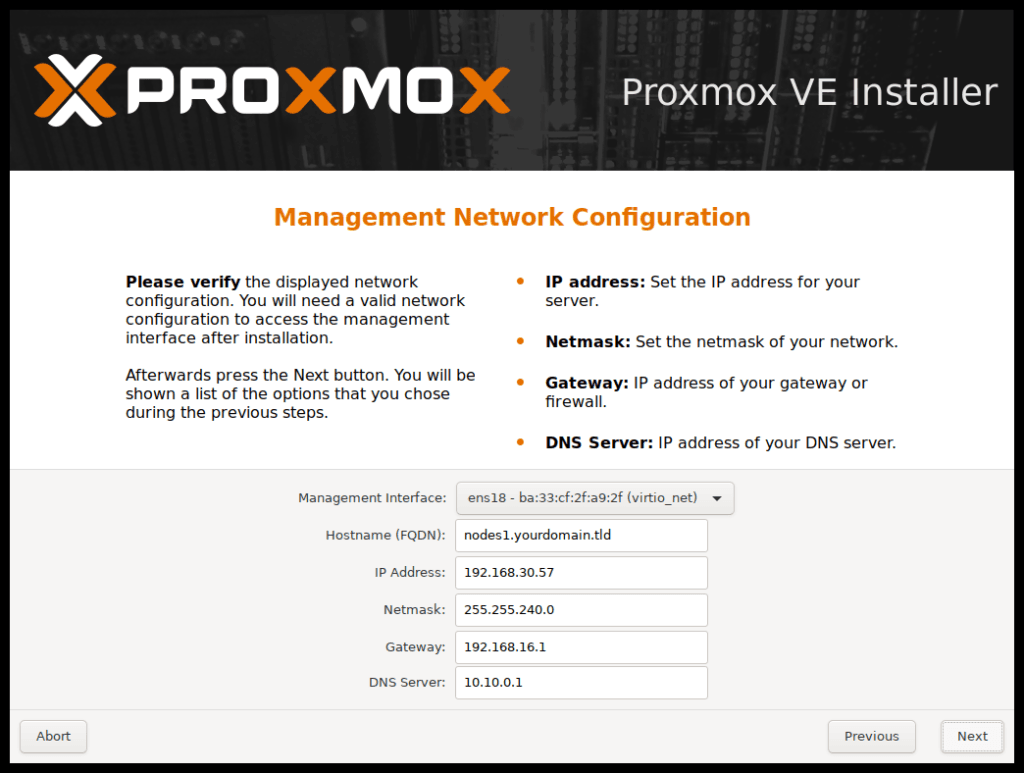

6. Configuración de Red (Crítico): Un servidor jamás debe usar DHCP para su interfaz de gestión.

- Management Interface: Tu tarjeta de red cableada.

- Hostname (FQDN): Usa un formato de dominio completo (ej.

homelab.local). - IP Address: Asigna una IP estática reservada (ej.

192.168.1.50). - Gateway / DNS: Apunta a la IP de tu router o a un DNS confiable como Cloudflare (

1.1.1.1).

Reinicio: Revisa los parámetros, haz clic en Install y retira la USB al reiniciarse.

Imagen con fines ilustrativos

Post-Instalación: Fortificación y Actualización (Security-First)

No despliegues servicios inmediatamente. Accede a la consola web desde tu navegador en tu estación de trabajo Ubuntu navegando a https://192.168.1.50:8006 o mediante SSH para asegurar el nodo.

A. Corrección de Repositorios El sistema viene con el repositorio Enterprise activo, el cual fallará al actualizar si no tienes suscripción. En la interfaz gráfica, ve a Updates > Repositories, deshabilita pve-enterprise y añade el repositorio No-Subscription.

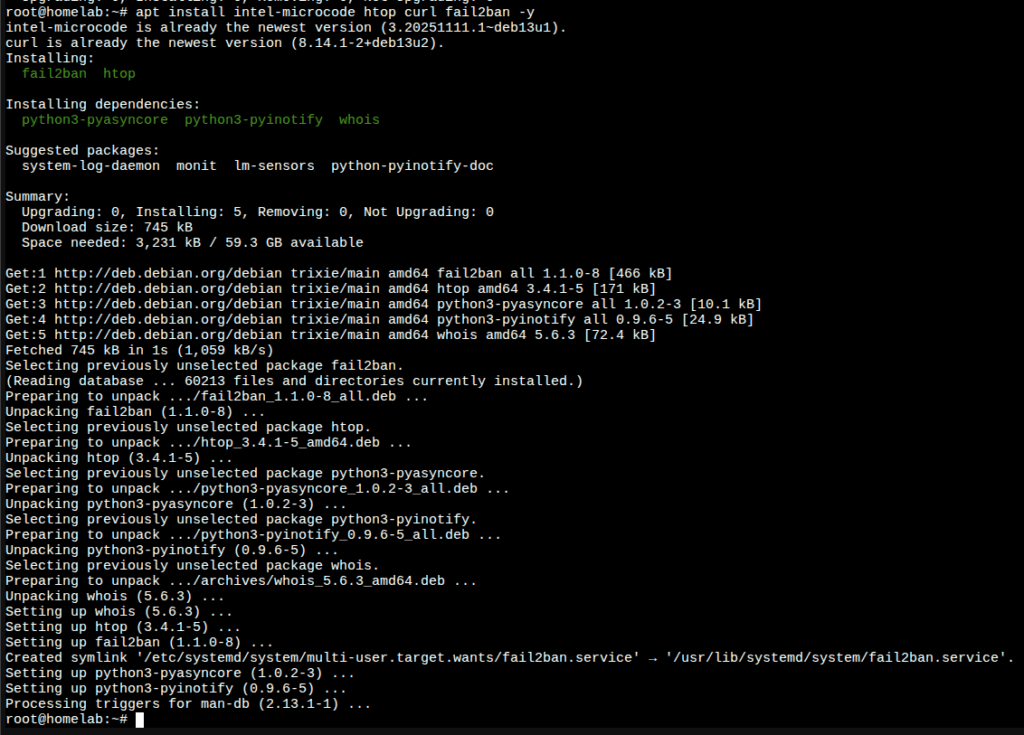

B. Actualización del Core y Parcheo Abre la consola (Shell) del nodo y ejecuta la actualización del sistema. Aprovecharemos para inyectar el microcódigo de Intel (mitigando vulnerabilidades como Spectre/Meltdown) e instalar herramientas base:

# Actualizar repositorios, resolver dependencias e instalar utilidades

apt update && apt dist-upgrade -y

apt install intel-microcode htop curl fail2ban -y

C. Securización SSH (Principio de Menor Privilegio) Debemos bloquear el acceso por contraseña al usuario root. Desde la terminal de tu máquina principal (Ubuntu), genera y copia una clave SSH hacia el servidor:

# Archivo: terminal_ubuntu.sh

# Generar clave asimétrica y exportarla a Proxmox

ssh-keygen -t ed25519 -C "admin@cloudjourney"

ssh-copy-id root@192.168.1.100Una vez que verifiques que puedes entrar por SSH sin contraseña, deshabilita la autenticación por password editando el archivo de configuración en Proxmox:

# Archivo: terminal_proxmox.sh

# Deshabilitar login por contraseña y reiniciar el servicio

sed -i 's/#PasswordAuthentication yes/PasswordAuthentication no/' /etc/ssh/sshd_config

systemctl restart ssh

Conclusión

Con estos pasos estructurados, has logrado rescatar hardware legacy y transformarlo en un nodo de virtualización profesional. Ahora tienes en tus manos un hipervisor Proxmox VE eficiente, endurecido bajo principios de Security-First y completamente listo para alojar contenedores LXC, máquinas virtuales y validar tus próximos despliegues de Infraestructura como Código.

¿Qué servicios planeas alojar primero en tu nuevo servidor? ¿Tienes alguna duda sobre la configuración de red o almacenamiento? ¡Déjame tus preguntas en la sección de comentarios y sigamos construyendo juntos tu camino en la nube!